初期の設定手順だけではインターネットに接続できなかったので、

PPPoEでのインターネット接続設定を行う

IPoE接続は契約していないの今回は無し

MAP-Eは対応していないものの、

DS-Liteには対応しているらしい情報を見たので契約したらその内やってみよう

XG Firewallに割り当てたIPにポート番号を付けて

192.168.1.1:4444 へアクセスすることで管理画面へログイン

【設定】-【ネットワーク】 からインターフェースの設定画面を開き、

WANと記載のある PortB を選択

【IPv4】にチェックを入れて、【PPPoE[DSL]】を選択

【IPv4/ネットマスク】は自動取得のため空白のまま

【ゲートウェイ名】は任意。今回は【PPPoE_PortB_GW】と設定

【ユーザ名】と【パスワード】はISPの開通案内に記載の情報を入力

【MTU】の初期値が1500になっていたので、

NTT西日本のフレッツ光ネクスト用に訂正

【MTU】1454

【MSSを上書きする】1406

これで【保存】ボタンで保存すれば接続設定は完了

また、ISPの参照用DNS自動取得だと結構遅いのでGoogleのpublicDNSを利用する

【インターフェース】タブから【DNS】タブに切り替えて

【スタティックDNS】にチェックを入れて以下入力

【DNS1】8.8.8.8

【DNS2】8.8.4.4

これで体感的には倍くらいになっただろうか?

ベストエフォート回線でより速度を求めるのならIPoE化が必要だろうけど、

動的IPの契約だとDDNSが利用できないのでPPPoEとの併用が必要かな

2019年11月20日水曜日

2019年10月28日月曜日

自宅NGFWの導入 その5 Sophos XG Firewallの初期設定画面

ESXi上でXG Firewallが起動したら、ブラウザから初期IPアドレスの【172.16.16.16】へアクセスする

初期画面が表示されるので右上の言語から日本語を選んで、画面中央の【クリックして開始】から次へ進む

【基本設定】画面で管理用のPWを設定する。これは後でも変えられるので好きなもので

ログインIDの初期値はadmin

【インターネット接続】に関してはこいつ使ってPPPoE接続したいけど、

ここでは設定できないので、【オフラインで実行】にチェックを付けて愚痴へ

【名前とタイムゾーン】で【ファイアウォール名】と【タイムゾーン】を設定

ファイアウォール名はFQDNをお勧めされているものの、ドメインで利用しないので適当な名前でタイムゾーンは通常通りTokyoを選択

ここまでで基本設定が完了したらしいけど、色々まだなので【次へ】進む

【ネットワークの設定[LAN]】で【PortA】を【ルータモード】に選択

LANアドレスは初期値から変える場合はここで変更するか、後からinterface毎に設定する

上部にルータがあるなら【ブリッジモード】にする

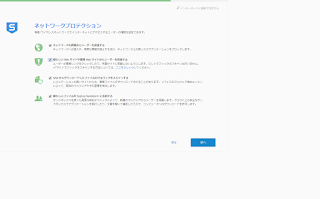

【ネットワークプロテクション】で必要なセキュリティ機能を有効にする

Sandstormはここで有効にしても無償ライセンスだと使えないのでどちらでも

【通知とバックアップ】で通知先に利用するメールを設定する

ここの詳細設定は後でやるので適当なアドレスを入れておく

【設定のサマリー】にてここまでで設定した内容を確認する

問題なければ完了して設定を終る

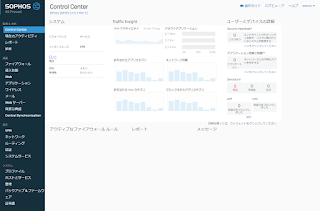

これでひとまずXG FirewallのControl Centerへアクセスできるようになった

ここからPPPoEの設定や無償ライセンスの割り当てや、DDNS・VPN・VLANの設定などなどを進めていく

初期画面が表示されるので右上の言語から日本語を選んで、画面中央の【クリックして開始】から次へ進む

【基本設定】画面で管理用のPWを設定する。これは後でも変えられるので好きなもので

ログインIDの初期値はadmin

【インターネット接続】に関してはこいつ使ってPPPoE接続したいけど、

ここでは設定できないので、【オフラインで実行】にチェックを付けて愚痴へ

【名前とタイムゾーン】で【ファイアウォール名】と【タイムゾーン】を設定

ファイアウォール名はFQDNをお勧めされているものの、ドメインで利用しないので適当な名前でタイムゾーンは通常通りTokyoを選択

ここまでで基本設定が完了したらしいけど、色々まだなので【次へ】進む

【ネットワークの設定[LAN]】で【PortA】を【ルータモード】に選択

LANアドレスは初期値から変える場合はここで変更するか、後からinterface毎に設定する

上部にルータがあるなら【ブリッジモード】にする

【ネットワークプロテクション】で必要なセキュリティ機能を有効にする

Sandstormはここで有効にしても無償ライセンスだと使えないのでどちらでも

【通知とバックアップ】で通知先に利用するメールを設定する

ここの詳細設定は後でやるので適当なアドレスを入れておく

【設定のサマリー】にてここまでで設定した内容を確認する

問題なければ完了して設定を終る

これでひとまずXG FirewallのControl Centerへアクセスできるようになった

ここからPPPoEの設定や無償ライセンスの割り当てや、DDNS・VPN・VLANの設定などなどを進めていく

2019年10月22日火曜日

自宅NGFWの導入 その4 ESXi上へのSophos XG Firewall インストール

ハイパーバイザーの準備はできたので、

インストールしたいOSをSophosのマイページからダウンロードする

VMware用のものも明示されているのでわかりやすい

ESXiのGUIメニュー上の【仮想マシン】から【新規仮想マシン】を選択

【OVFファイルまたはOVAファイルから仮想マシンを・・・】を選択して次へ

インストール用のファイルをここで選択する

ダウンロードしたファイルは複数あり、どれを選べばいいか分かり辛かったので

ひとまず全て選択してD&Dしてみる

結果として以下3つのファイルを自動で選んでくれた

・sf_virtual_vm8_paravirtual.ovf

・sf_virtual-disk1.wmdk

・sf_virtual-disk2.wmdk

ストレージも自動選択されるのでそのまま次へ

デプロイのオプションも今回は特に弄るものがないのでそのまま次へ

設定の確認画面が出てくるので問題なければ完了

これでESXi上にXG Firewall Home EditionのOSがインストール前の状況で立ち上がる

CPUとメモリの割り当てが最少だったのでVMを起動する前に4CPU-6GBに割り振り直しのみ実行

ここから先はやっとXG Firewall の設定に取り掛かれる

2019年10月12日土曜日

自宅NGFWの導入 その3 ESXiのインストール

前回作成したカスタム イメージをUSBに書き込んでLIVA Zに繋いで起動

Boot画面でUSBを選択したらインストーラーが動き出すので画面の指示通りに進める

起動したら【F2】を押して設定画面にログインする

(以下画面は設定後にスクショ撮ったもの)

初期 Login Nameは 【root】でPasswordは無し

ひとまず後で変更するから一旦そのまま【Enter】でログインする

ログインしたら上から3つ目の【COnfigre Management Network】を選択して

ESXiホストのIPアドレスの設定画面に移行する

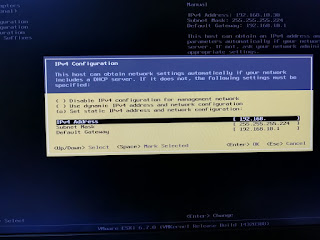

上から3つ目の【IPv4 Configuration】を選択

今回はstaticで設定するので上から3つ目の【Set static IPv4 addres and network configuration:】を【space】で選択

【IPv4 Address】

【Subnet Mask】

【Default Gateway】

にそれぞれ任意の値を入力

DNSは前の画面に戻って【DNS Configuration】の画面から同じように設定する

設定完了したら【ESC】でログイン前の画面に戻って、IPアドレスが設定されていることを確認する

一番上の画像内の様に設定されたIPが表示される

PCのブラウザから設定したIPアドレスでログイン画面にアクセスする

Kasperskyに毎回蹴られるのはまたどうにかしなきゃな

ログインユーザ名とパスワードを入力して【vSphere Web Client】のGUI画面に移行

インストールした物理マシンの構成が出てくるので、左側の【ナビゲータ】を押して

【ホスト】-【管理】の中から【ライセンスタブ】を開いて【ライセンスの割り当て】を選択

ライセンスキーの入力画面が出てくるのでVMwareのマイページで確認したライセンスキーを入力する

これで無償版のライセンスが認証されてそのまま使えるようになった

次からはこれにXG Firewallをインストールする

Boot画面でUSBを選択したらインストーラーが動き出すので画面の指示通りに進める

起動したら【F2】を押して設定画面にログインする

(以下画面は設定後にスクショ撮ったもの)

初期 Login Nameは 【root】でPasswordは無し

ひとまず後で変更するから一旦そのまま【Enter】でログインする

ログインしたら上から3つ目の【COnfigre Management Network】を選択して

ESXiホストのIPアドレスの設定画面に移行する

上から3つ目の【IPv4 Configuration】を選択

今回はstaticで設定するので上から3つ目の【Set static IPv4 addres and network configuration:】を【space】で選択

【IPv4 Address】

【Subnet Mask】

【Default Gateway】

にそれぞれ任意の値を入力

DNSは前の画面に戻って【DNS Configuration】の画面から同じように設定する

設定完了したら【ESC】でログイン前の画面に戻って、IPアドレスが設定されていることを確認する

一番上の画像内の様に設定されたIPが表示される

PCのブラウザから設定したIPアドレスでログイン画面にアクセスする

Kasperskyに毎回蹴られるのはまたどうにかしなきゃな

ログインユーザ名とパスワードを入力して【vSphere Web Client】のGUI画面に移行

インストールした物理マシンの構成が出てくるので、左側の【ナビゲータ】を押して

【ホスト】-【管理】の中から【ライセンスタブ】を開いて【ライセンスの割り当て】を選択

ライセンスキーの入力画面が出てくるのでVMwareのマイページで確認したライセンスキーを入力する

これで無償版のライセンスが認証されてそのまま使えるようになった

次からはこれにXG Firewallをインストールする

2019年10月10日木曜日

下松市のコスモス

撮影日:2019/10/05

撮影場所:山口県下松市 下松スポーツ公園

今年のコスモスは近場へ撮影に

ここの公園は毎年キレイに整備されているけど、

そんなに人が来ないのでゆっくり見て回れるのがいい

気持ちいい秋晴れで天気にも恵まれた

とはいえ風の強い日も続いたので倒れている株もちらほらあったのは仕方ない

週末の三連休は関東方面に大型の台風が来てるのが心配だ

撮影場所:山口県下松市 下松スポーツ公園

今年のコスモスは近場へ撮影に

ここの公園は毎年キレイに整備されているけど、

そんなに人が来ないのでゆっくり見て回れるのがいい

気持ちいい秋晴れで天気にも恵まれた

とはいえ風の強い日も続いたので倒れている株もちらほらあったのは仕方ない

週末の三連休は関東方面に大型の台風が来てるのが心配だ

2019年10月8日火曜日

自宅NGFWの導入 その2 ESXiのカスタムイメージファイル作成

前回ベアボーンPCに増設したSSDにXG Firewall がインストールできなかったので、ESXiを構築してその上にインストールすることに

ひとまず以下のサイトでユーザ登録して無償版をダウンロード

したものの、インストールする前に調べていると上記の標準的なイメージではRealtekのNICに対応していないらしい。

今回のベアボーンのNICは公式サイトにて確認したところ間違いなくRealtekのRTL8111Hになっている

こちらのブログを参考にしてカスタムイメージの作成を実行してみる

Realtekに対応したESXi用のドライバは以下サイトからダウンロードする

上記のリンク先から Net55-r8168 を選べば今回のESXi6.7に対応したRealtek RTL8111用のドライバを以下のサイトがダウンロードできるページに移動するのでVIBファイルをダウンロードする

ファイル→ ・VIB File of version 8.045a (画面最下部)

また、ESXiのカスタムイメージ作成用に2つのソフトウェアが必要な模様

ESXi-Customizer-PS 2.6

・ESXi-Customizer-PS-v2.6.0.ps1

PowerCLI 6.5 (要ログイン)

・VMware-PowerCLI-6.5.0-4624819.exe

ひとまずダウンロードしたファイルを作業しやすいようにCドライブ直下に作ったフォルダに保存しておく。

C:\ESXi-Customizer

・ESXi-Customizer-PS-v2.6.0.ps1

・net55-r8168-8.045a-napi.x86_64.vib

ESXi-Customizer-PSのスクリプトをいじるためにWindowsのPowerShellの実行ポリシーを変更する

Set-ExecutionPolicy Unrestricted

今度はVMware-PowerCLI-6.5.0-4624819.exeを起動してESXi-Customizer-PS-v2.6.0.ps1を実行する

cd C:\ESXi-Customizer

.\ESXi-Customizer-PS-v2.6.0.ps1 -v67 -pkgDir C:\ESXi-Customizer\

これで同一フォルダ内にカスタムイメージのISOファイルが作成される

あとはUSBメモリなりにイメージファイルで書き込めば準備インストール準備は完了

また、ESXiのカスタムイメージ作成用に2つのソフトウェアが必要な模様

ESXi-Customizer-PS 2.6

・ESXi-Customizer-PS-v2.6.0.ps1

PowerCLI 6.5 (要ログイン)

・VMware-PowerCLI-6.5.0-4624819.exe

ひとまずダウンロードしたファイルを作業しやすいようにCドライブ直下に作ったフォルダに保存しておく。

C:\ESXi-Customizer

・ESXi-Customizer-PS-v2.6.0.ps1

・net55-r8168-8.045a-napi.x86_64.vib

ESXi-Customizer-PSのスクリプトをいじるためにWindowsのPowerShellの実行ポリシーを変更する

Set-ExecutionPolicy Unrestricted

今度はVMware-PowerCLI-6.5.0-4624819.exeを起動してESXi-Customizer-PS-v2.6.0.ps1を実行する

cd C:\ESXi-Customizer

.\ESXi-Customizer-PS-v2.6.0.ps1 -v67 -pkgDir C:\ESXi-Customizer\

これで同一フォルダ内にカスタムイメージのISOファイルが作成される

あとはUSBメモリなりにイメージファイルで書き込めば準備インストール準備は完了

2019年9月24日火曜日

自宅NGFWの導入 その1 ベアボーンの準備

今まで使っていた自宅のルータ RT-AC68U がだいぶ古くなってきたので買い替えを検討

増税前だし思い切って NGFW を導入しようと思い至り、

以前から気になっていた Sophos社 の【 XG Firewall Home Edition 】を選定

これだと4コア-6GBメモリまでの制限はあるものの、個人利用であれば無償利用可能なので色々と設定できそう

インストールするには NIC が2個ついてるマシンが必要なので Amazon で物色

価格とサイズとスペック的に ECS の【 LIVAZ-4/32(N4200) 】にすることに

スペックアップのためメモリとSSDも増設

Kingston の DDR3 の 4GB 1枚【 KVR16LS11/4 (PDF) 】

Transend M.2SSD(SATA) 120GB の 【 TS120GMTS420S 】を増設

増設自体は機器の下にあるネジ4本を外すだけなので簡単

SSDはM.2スロットに1つ空きがあるので差し込んでねじ止め

メモリはすでに1枚搭載しているので上段のに差し込んで完了

ソフトウェアはSophosにユーザ登録してマイページからISOファイルをダウンロードできる

USBメモリに焼いてUSBブートで起動

しかし増設した SSD を XG Firewallのインストーラが認識しない・・・

あぁ無駄買いしたかな。shuttleのベアボーンの方がよかったかな?

と一瞬悩んだけど Sophos のマイページ内から VMware のインストーラもダウンロードできるの思い出したのでそっちに作業へ移ることに

増税前だし思い切って NGFW を導入しようと思い至り、

以前から気になっていた Sophos社 の【 XG Firewall Home Edition 】を選定

これだと4コア-6GBメモリまでの制限はあるものの、個人利用であれば無償利用可能なので色々と設定できそう

インストールするには NIC が2個ついてるマシンが必要なので Amazon で物色

価格とサイズとスペック的に ECS の【 LIVAZ-4/32(N4200) 】にすることに

スペックアップのためメモリとSSDも増設

Kingston の DDR3 の 4GB 1枚【 KVR16LS11/4 (PDF) 】

Transend M.2SSD(SATA) 120GB の 【 TS120GMTS420S 】を増設

増設自体は機器の下にあるネジ4本を外すだけなので簡単

SSDはM.2スロットに1つ空きがあるので差し込んでねじ止め

メモリはすでに1枚搭載しているので上段のに差し込んで完了

ソフトウェアはSophosにユーザ登録してマイページからISOファイルをダウンロードできる

USBメモリに焼いてUSBブートで起動

しかし増設した SSD を XG Firewallのインストーラが認識しない・・・

あぁ無駄買いしたかな。shuttleのベアボーンの方がよかったかな?

と一瞬悩んだけど Sophos のマイページ内から VMware のインストーラもダウンロードできるの思い出したのでそっちに作業へ移ることに

登録:

投稿 (Atom)