自宅で接続する端末毎にNWを分けたいのでXG FirewallにVLANを設定する

公式のサイトだと日本語表記がなかったが、まぁ進めた

【 Sophos Firewall: How to Configure Virtual LAN 】

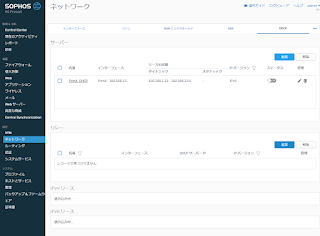

メニューの【設定 - ネットワーク】から【インターフェース】タブを開いて【インターフェースの追加】のプルダウンメニューから【VLANの追加】選択

物理インターフェースにはLAN側の【 PortA 】を選択

ゾーンは【 LAN 】

VLAN IDは設定したいVLANのID、今回は【 10 】で設定

IPの割り当ては【 スタティック 】でIPアドレスを指定

管理しやすいようにVLAN IDと合わせて【 192.168.10.1 】【 /28 255.255.255.240 】

に設定

ちなみにXG FirewallのdefaultVLANは1から変更できない模様

企業向けに使う場合にその仕様は如何な物か

必要であれば【 DHCP 】タブから【 DHCPサーバ 】の設定も可能

今回は全端末スタティックで設定するので省略

作成したVLAN配下の端末がインターネットに出られるようにFWの設定を行う

まずは【システム - ホストとサービス】の【 IPホスト 】タブにて【 追加 】から新しいホストを追加する

名前は管理用分かりやすいように【PortA_VLAN10】とした

種類は【 ネットワーク 】でVLANの範囲全てを設定する

IPアドレスに【 192.168.10.0 /28 】

IPホストグループはIPでホスト単位に作成したりIPの範囲でNW内の一部を作成したりした際に、グルーピングしたりするのに使えそう

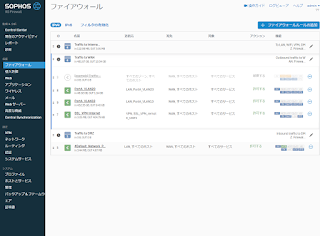

【保護 - ファイアウォール】の【 +ファイアウォールルールの追加 】から新しいルールを作成する

ルール名は任意

送信元の送信元ゾーンは【 LAN 】、送信元ネットワークとデバイスには上記で作成した【 PortA_VLAN10 】を選択

宛先&サービスの宛先ゾーンは【 WAN 】、宛先ネットワークとサービスは【 任意 】を選択

画面をスクロールして、HTTPのスキャンにチェックを入れる

HTTPSの暗号化解除/スキャン(SSLインスペクション)は別途証明書の発行などがあるので、設定しない場合は外しておく

侵入防御は【 LAN TO WAN】が自動選択されるので問題なければそのまま

NAT&ルーティングも【 送信元アドレスの書き換え(マスカレード) 】が選択されるのでそのままにして設定を保存する

これでXG Firewall側のVLAN設定は完了した

ただESXiのvSwitchもいじらないとVLAN使えなかったので次はそれを記事にしよう